あなたの組織は、サードパーティの依存関係のセキュリティについて真剣に取り組んでいますか? CISO/SecOps チームからオープンソースの健全性について質問を受けたことがありますか? アプリケーション ランドスケープの複雑さにより、どのモジュール、ウィジェット、Java ライブラリがどこで使用されているかを把握することが困難になっていますか? それなら、読み進めてください。

Mendix 発表できることを誇りに思います ソフトウェア構成は、アプリケーションとアプリケーション ランドスケープ コンポーネントの依存関係の正確なインベントリを提供する、新しくリリースされた機能です。ソフトウェア コンポジションは、セキュリティ体制を改善するための基本的な構成要素です。

の解剖学 Mendix Application

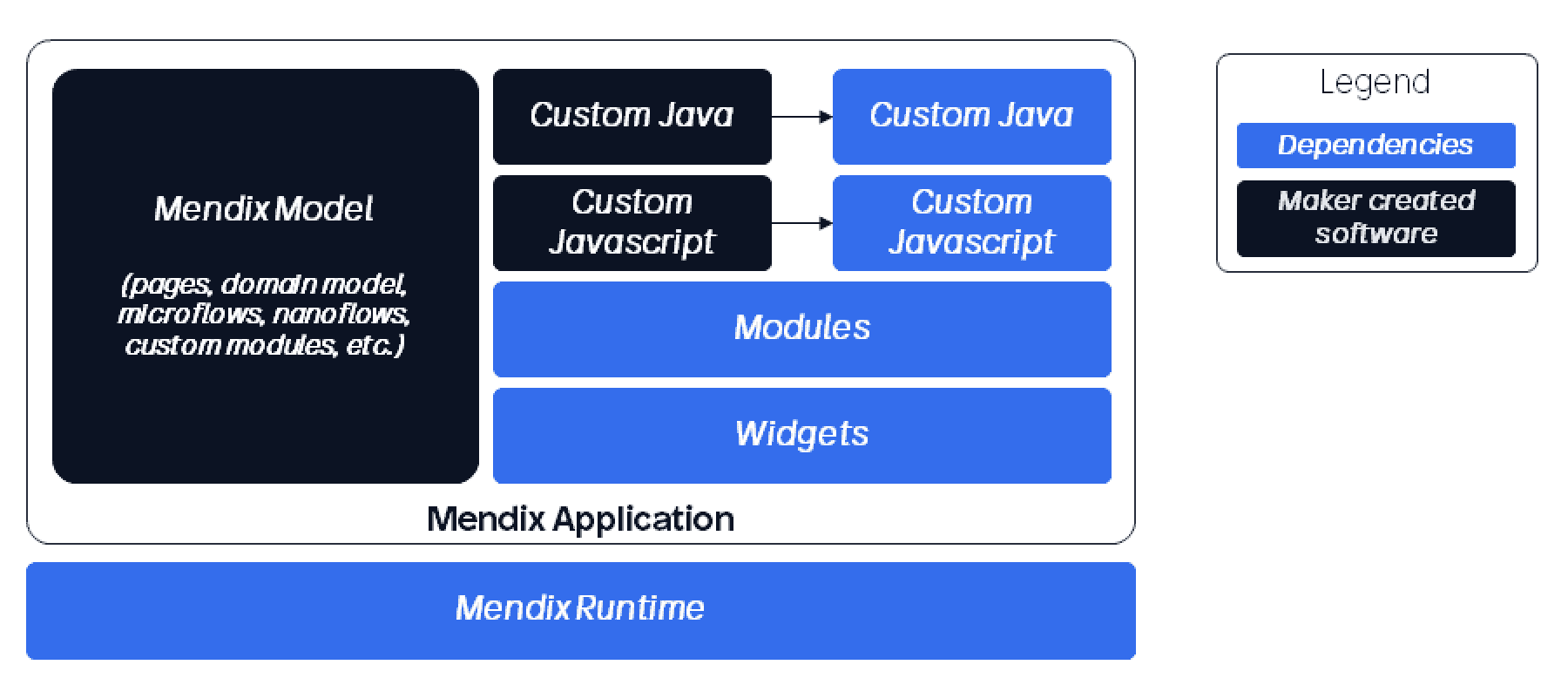

基本から始めましょう。 あ Mendix メーカーはページ、ドメインモデル、マイクロフロー、ナノフロー、カスタムモジュールなどを作成し、 Mendix アプリ。これは Mendix モデル。 Mendix モデルは必要に応じてカスタムJavaおよびJavaスクリプトで拡張できます。これらはすべてアプリケーションメーカーによって構築され、 黒 下の図の色。

カスタムJavaまたはJavaScriptを使用して Mendix モデル、Javaライブラリ、npmパッケージを追加できます。 Mendix アプリケーション。モジュールやウィジェットなどの事前に構築された再利用可能なコンポーネントは、 Mendix マーケットプレイス アプリケーションを強化するためにも使用できます。最後に、適切な Mendix ランタイムバージョンはアプリケーションの実行に役立ちます。これらはすべてサードパーティの依存関係であり、 青 下記の色で表示されます。これらのサードパーティの依存関係は、 Mendix、そのコミュニティ、またはそのパートナー。

課題

時間の経過とともに、企業の品質とセキュリティのルールによっては、サードパーティの依存関係が非推奨、古くなった、脆弱、または好ましくないものになる可能性があります。したがって、これらのサードパーティの依存関係を可視化することが、アプリケーション ランドスケープの品質とセキュリティを効果的に管理する鍵となります。

この必要性は、ランドスケープ内のアプリケーションの数が増えるにつれて、より顕著になります。ランドスケープのセキュリティ リスクを管理するには、アプリケーション ランドスケープ コンポーネントを表示する中心的な場所が不可欠になります。

ソフトウェア構成の紹介

この可視性を有効にするには、 Mendix 意志 ソフトウェア部品表(SBOM)を生成するSBOMは、ソフトウェアで使用されるサードパーティの依存関係をまとめたCyclone DX形式で作成された.jsonファイルです。SBOMは、標準のマーケットプレイスモジュール、ウィジェット、Javaライブラリ、npmライブラリ、ランタイムバージョンで構成されます。 Studio ProバージョンをサポートSBOMは以下を使用して生成できます。 Mxビルド.

Mendix Studio Pro バージョン 9.24.22 以上、10.6.9 以上、10.10.0 以上では、無料クラウド、パブリック クラウド、クラウド専用デプロイメント モデル用の新しいデプロイメント パッケージの SBOM が内部で自動的に生成され、ダウンロードできるようになります。

しかし心配しないでください。.jsonファイルを解析して表示する必要はありません。SBOMの内容は、ソフトウェア構成ページで簡単に表示できます。 コントロールセンター および Mendix ポータル コントロールセンターでは、ソフトウェア構成の可視性がアプリケーション全体にわたって表示されます。 Mendix ポータル、可視性はアプリケーションごとに異なります。

コントロール センターのソフトウェア構成ページでは、次の操作を実行できます。

- 各アプリケーション環境のソフトウェア構成を表示する

- SBOMをダウンロードするか、Excelでエクスポートする

- アプリケーション ランドスケープで使用されているすべての固有コンポーネントのリストを表示します。各コンポーネントについて、それを使用しているアプリケーションと環境の数を表示することもできます。

同様の可視性は以下でも利用可能です Mendix ポータル。新しいデプロイメントパッケージごとにソフトウェア構成が利用可能になりました。コンポーネントの依存関係やその他の改善に関する実用的な洞察が今後提供される予定ですので、ご期待ください。リリースノートに従ってください。 コントロールセンター および Mendix ポータル 今後の改善点について詳しく知るには!

今すぐ始めましょう!

ワクワクしていますか? 始めるための実用的なヒントをいくつかご紹介します。

前提条件を満たしていることを確認する

ソフトウェア コンポジションの可視性は、9.24.22 以上、10.6.9 以上、10.10.0 以上で、無料クラウド、パブリック クラウド、クラウド専用デプロイメント モデルで利用できます。新しく作成されたデプロイメント パッケージには、ソフトウェア コンポジション ページに SBOM と関連する可視性が表示されます。ソフトウェア コンポジションの可視性を取得するには、必要に応じて Studio Pro をアップグレードし、新しいデプロイメント パッケージを作成してください。

脆弱性をチェックし、その影響範囲を決定する

Mendix セキュリティ勧告を公開 コンポーネントを確認してください。ソフトウェア構成ページのすべてのコンポーネントタブをチェックして、脆弱なコンポーネントを使用しているかどうかを確認し、その影響範囲を特定します。

例えば、私たちは セキュリティアドバイザリ CVE-2023-27464 (5.3点満点中10点) パスワードを忘れた場合のモジュール[すべてのコンポーネント] タブでは、パスワードを忘れた場合のモジュールを使用するアプリの数を確認できます。また、アプリケーション名、影響を受ける環境、技術担当者の連絡先など、使用しているアプリに関する追加の詳細も確認できます。この情報を使用して、脆弱性の影響範囲を分析します。次に、影響を受けるチームに、セキュリティ アドバイザリに記載されている修復アクションを実行するようにアドバイスします。

品質とセキュリティのガイドラインの遵守を監視する

使用するコンポーネントに関するエンタープライズ ガイドラインがある場合があります (たとえば、許可されていないライセンス タイプを使用するコンポーネントは使用しないでください)。アプリケーションとアプリケーション ランドスケープ インベントリを可視化することは、このようなルールへの準拠を確認するための最初のステップです。

だから、待たずに今すぐ始めて、セキュリティ リスクを簡単に管理しましょう。ソフトウェア コンポジションのリリースについての認識を高め、ソフトウェア コンポジション インベントリを正しく理解しましょう。